Seguridad Honesta Hecha Facil

Cuando hablamos de honestidad, muchos pensaran en una persona que hace todo para no solo decir la verdad, pero también DEMOSTRARLO con sus acciones. Se puede decir que esta persona practica la frase, "las acciones hablan más que las palabras". Pero cómo podemos practicar la honestidad cuando hablamos de seguridad? Es decir, cómo podemos dejar entender que hay prácticas de ciberseguridad que usted y yo podemos practicar para fortalecer nuestra postura de seguridad, y a la misma vez educar a las demás personas en ser éticos con nuestras vidas digitales? En breve, vamos a hablar sobre esas prácticas que nos ayudarán a mantenernos resilientes contra amenazas, y crecer en nuestra educación de ciberseguridad en una manera ética.

¿Qué es la seguridad Honesta?

Antes de hablar sobre esas prácticas, comenzamos hablando del concepto de 'seguridad honesta'. La seguridad honesta, es el enfoque del usuario en relación de ciberseguridad. Es decir, el usuario (usted y yo) podemos beneficiarnos de una manera donde podemos protegernos con prácticas de seguridad sin traspasar nuestra privacidad. Es importante entender que hay prácticas de seguridad que pueden poner nuestra privacidad en riesgo. Además de esto, existen prácticas donde no tenemos control o autoridad de nuestra postura de seguridad. El ejemplo más común es cuando trabajamos para una compañía. Alguna vez haz hecho la pregunta si la compania me esta monitoreando? Cuándo fue la última vez que usted se acercó al equipo de seguridad, y les pregunto cómo están protegiendo mi información y de los demás personas sin traspasar mi privacidad? Estos tipos de conversaciones lo debes tener. Porque al final del día, no todos somos honestos y aplicamos esta actitud de fortalecer la relación con el usuario con la misma responsabilidad. También hay que tener en cuenta que muchas personas además de tener información de su empresa en el celular o computadora, también tienen información personal. Yo digo que esto es un error muy grave porque uno debe separar esa información para prevenir que un cibercriminal te robe a la misma vez su información personal y su información laboral. Yo he visto en mi carrera cantidades de veces donde hay gente que guardan toda su información en un solo dispositivo, haciendo la vida más fácil para que alguien te haga daño. Aquí es donde yo les digo a esas personas que uno debe tener el mismo respeto en cuanto proteger su información laboral, cómo proteger su información personal. Eso es la seguridad honesta. Ser personas ejemplares para los demás, porque nosotros mismos somos capaces de tomar decisiones cuando estamos correctamente informados. Por eso hay que mejorar nuestra postura de seguridad cuando podemos. Cuando logramos educarnos entre todos, y a la misma vez logramos tener más autoridad cuando tenemos que tomar decisiones en el momento cuando existe una amenaza, nos beneficiamos todos.

Practicando La Seguridad Honesta

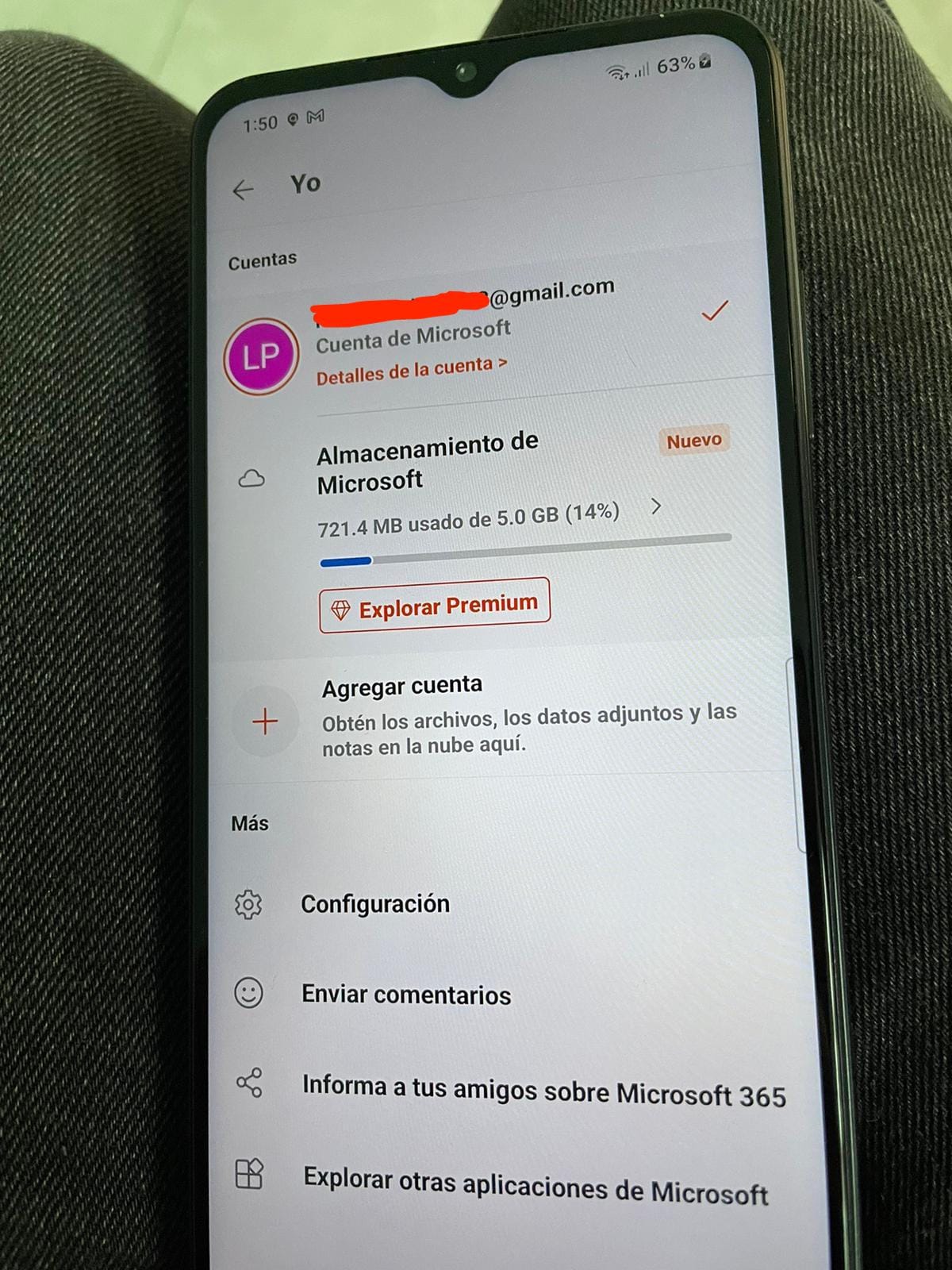

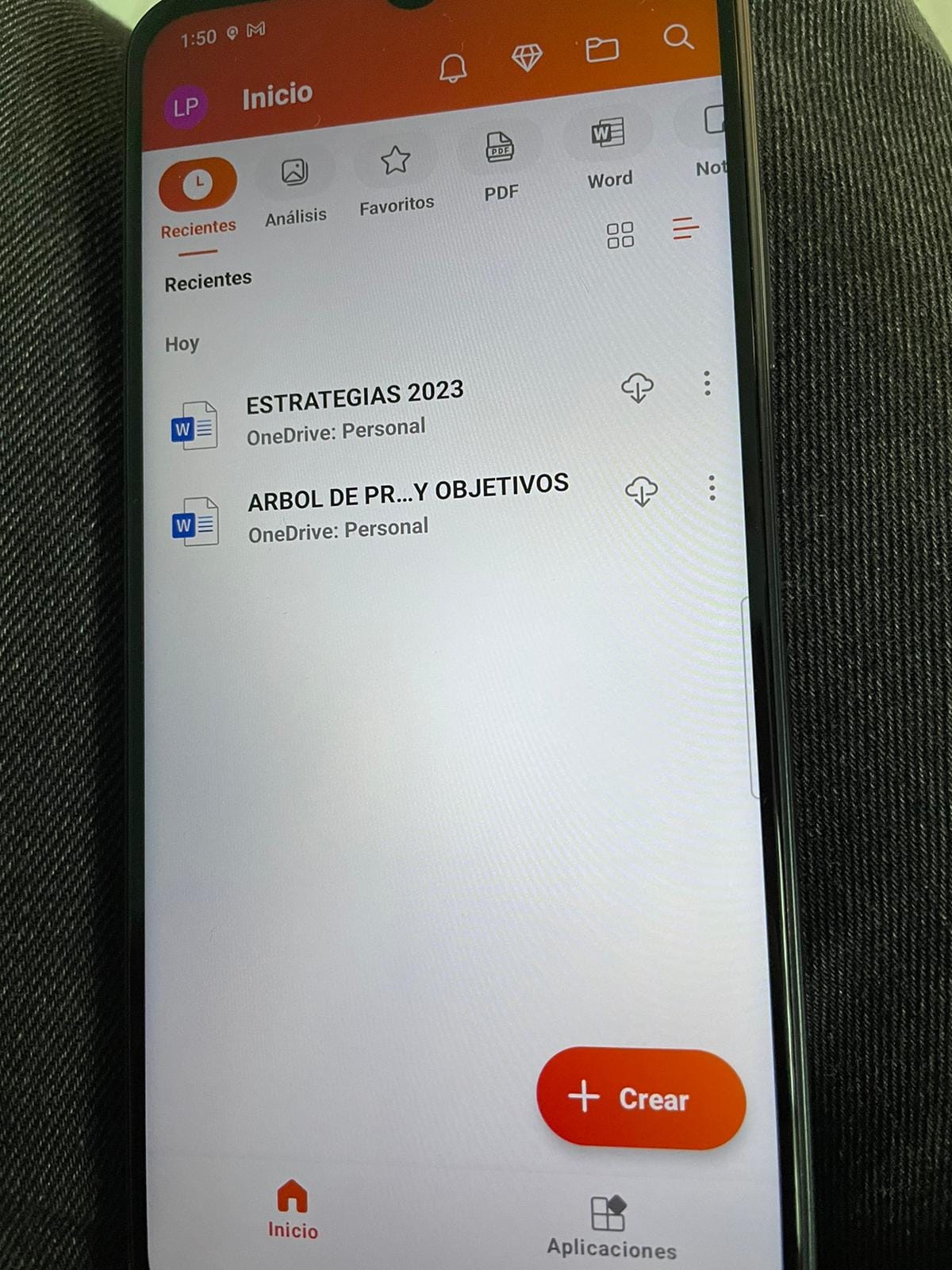

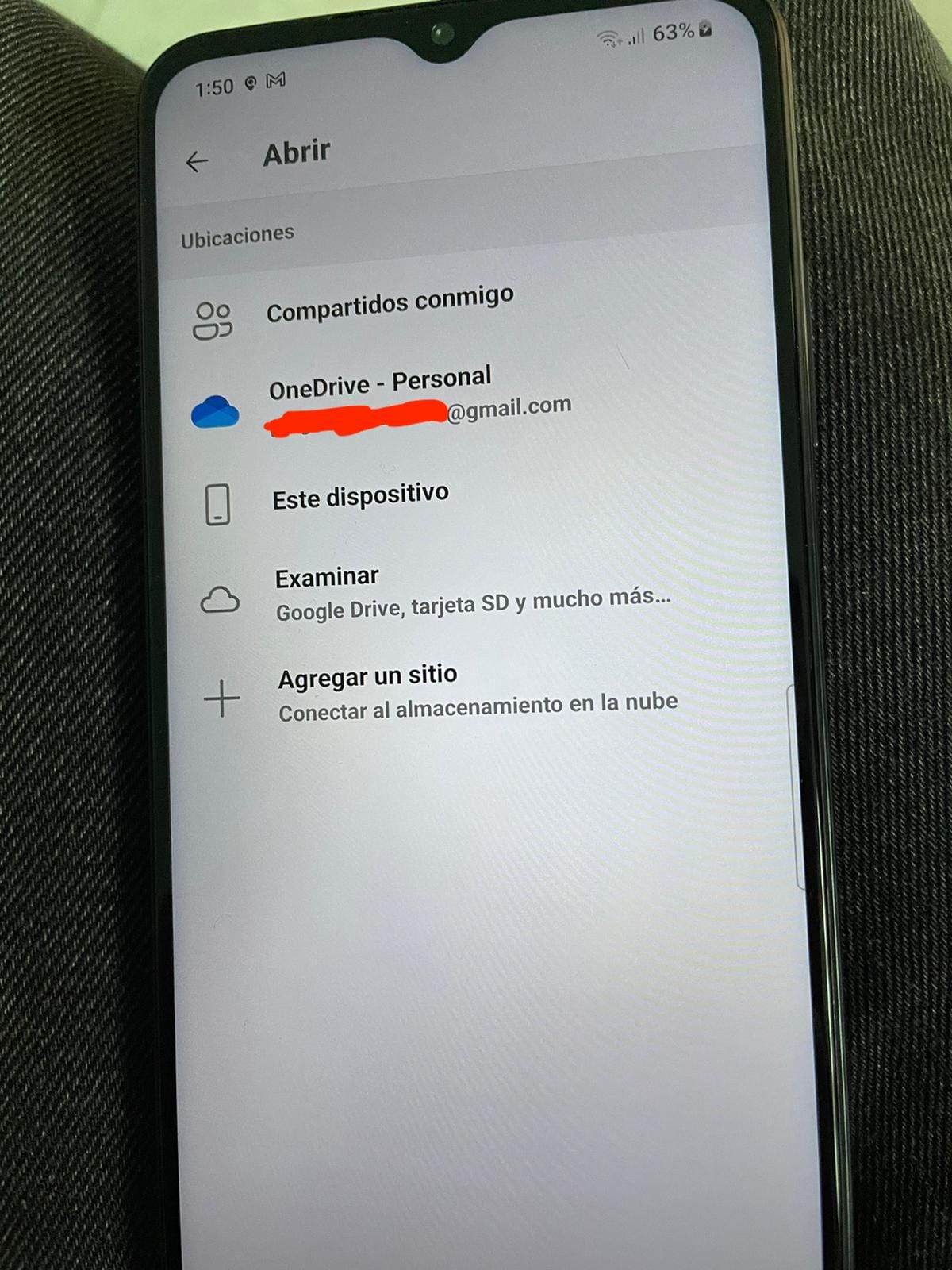

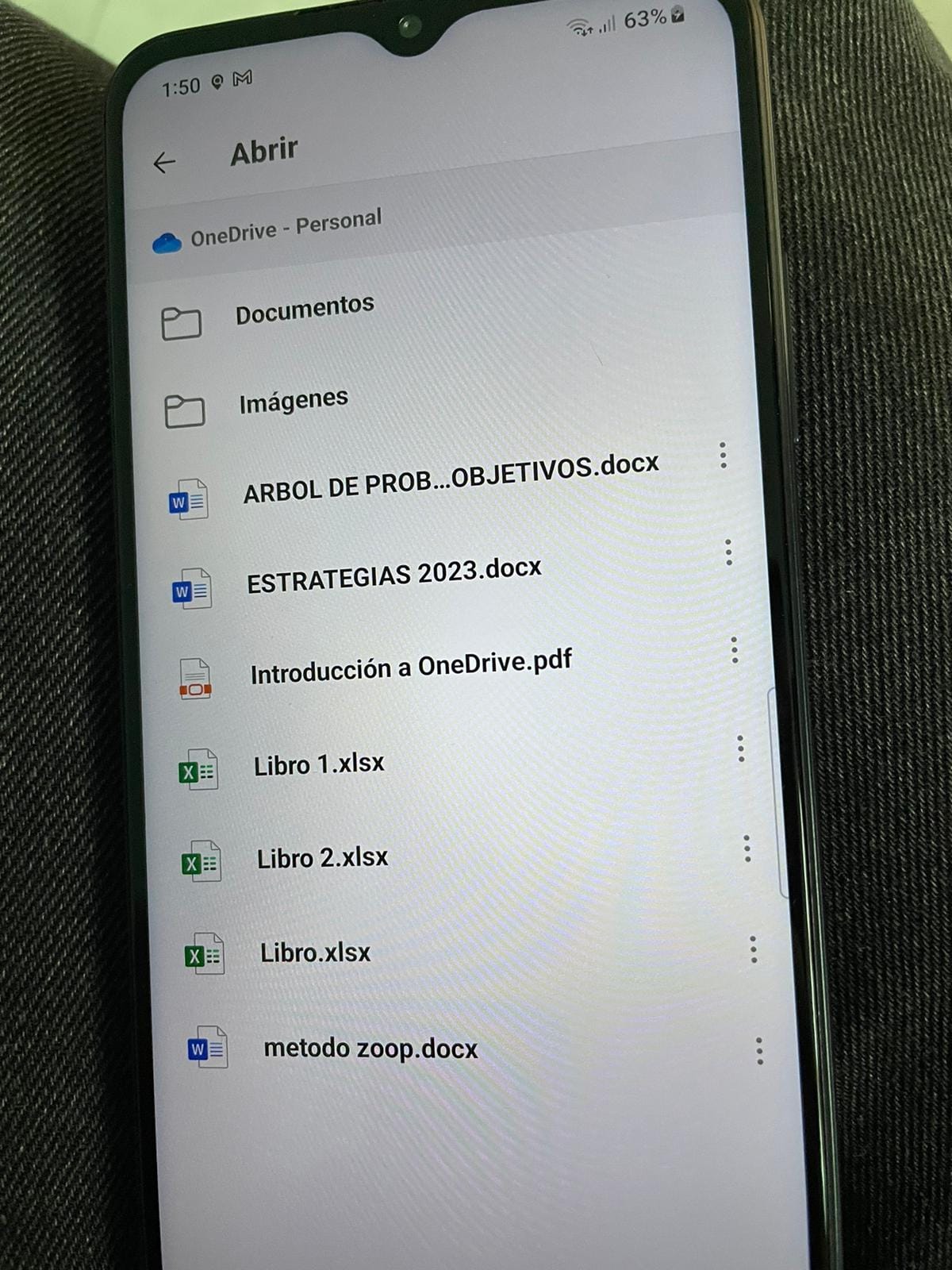

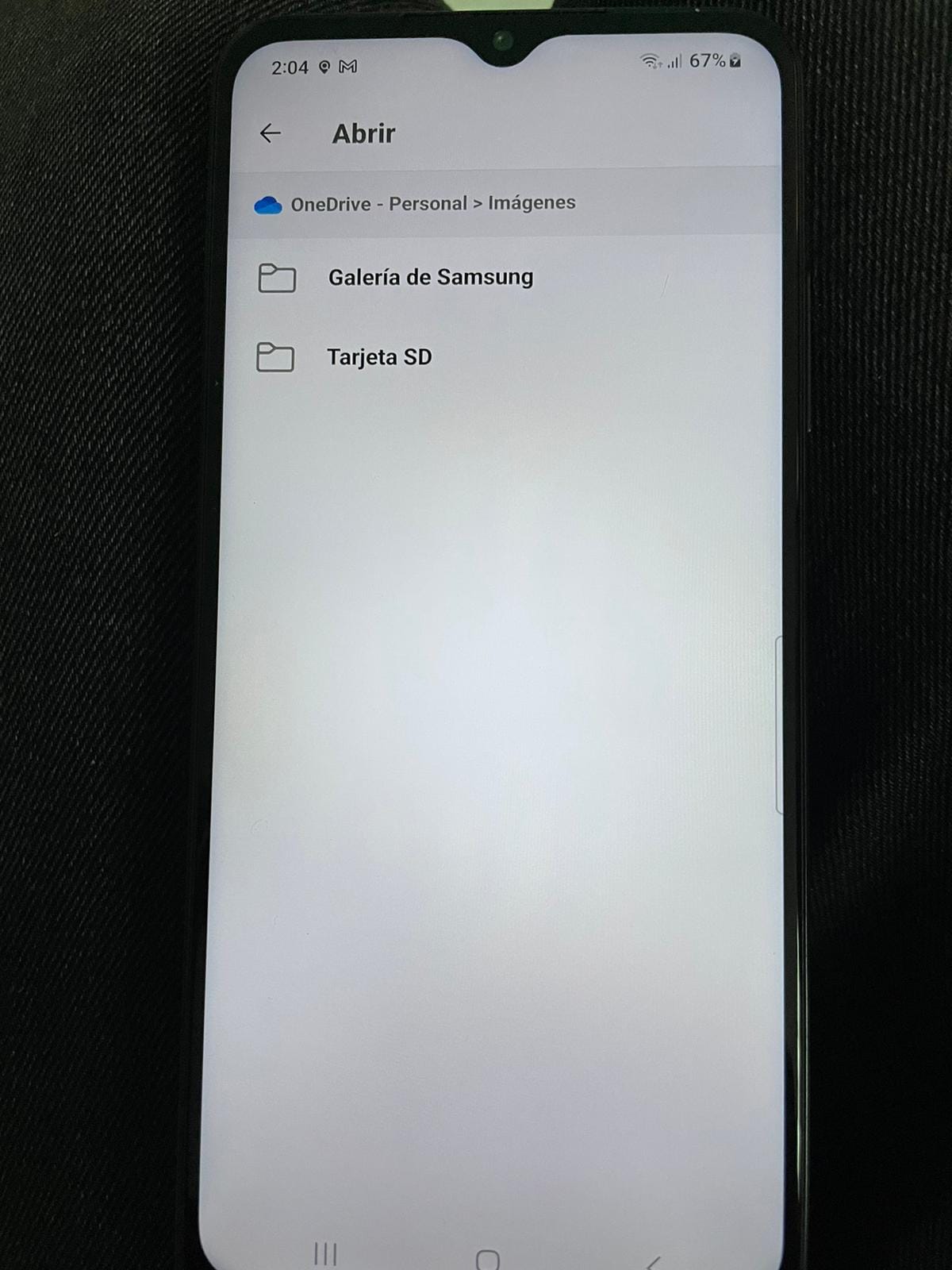

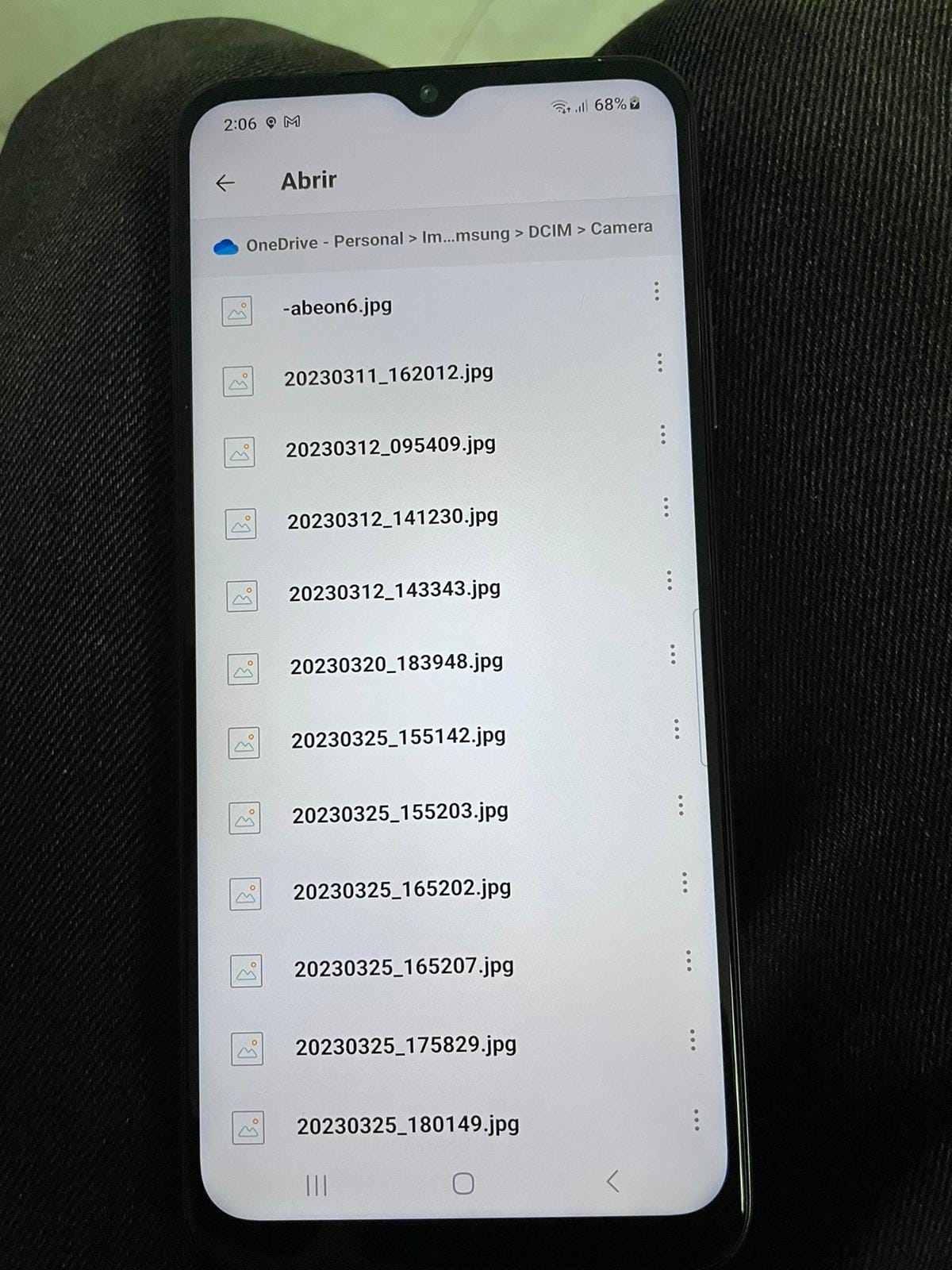

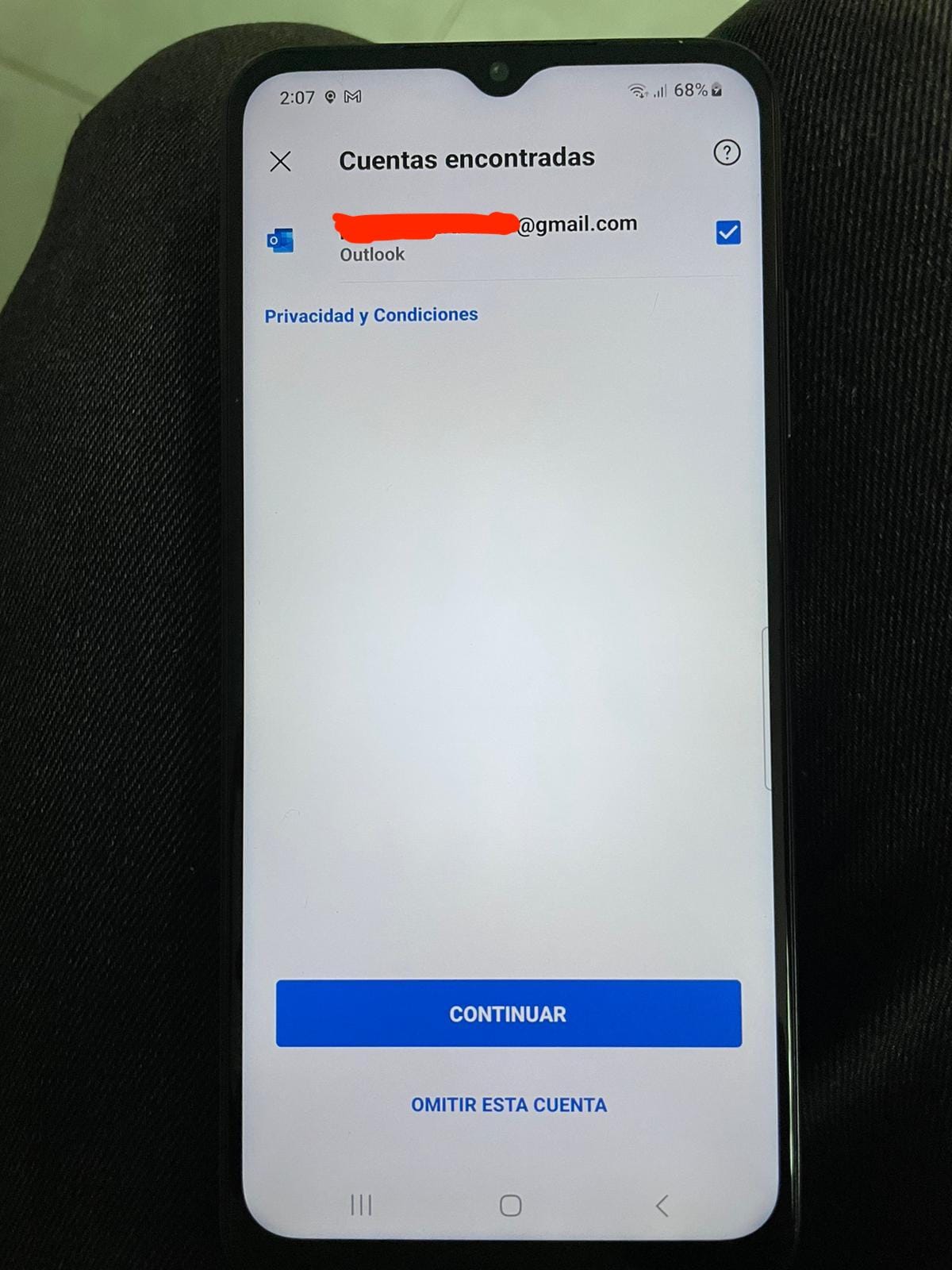

Praticando la seguridad honesta no es nada de otro mundo, y te voy a explicar porque. Una vez compre un celular para mi tio de una mujer que publico en sus redes que estaba vendiendo un celular. Yo no conocia esta mujer, y era la primera vez que iba a comprar algo a alguien por redes en un otro pais (Colombia). Contacte a la muchacha, y le dije que estaba interesado en comprar el celular, pero primero yo queria ver el estado del celular. La muchacha en seguida me mando varias fotos y tambien las especificaciones del celular. Despues de ver las fotos y las especificaciones, le dije a la muchacha que donde nos podemos encontrar para entregar el dinero para comprar el celular. Me vi con ella en las afueras de su trabajo, y me mostro el celular. Estaba exactamente como me lo demostro por fotos. Entrege el dinero, y me regrese para casa con el celular. Antes de entregar el celular a mi tio, verifique que todo los datos del usuario anterior estaban borrado. Todo salio bien, no hubo ningun datos del usuario anterior en el almacenamiento interno. Pero descubri algo que me dejo sorprendido. Aunque el almacenamiento interno del celular no tenia datos del usuario anterior, encontre una sesion activa de una cuenta de Microsoft del usuario.

Cuando descubrí esta información, decidí tomar mi tiempo de investigar qué datos tenía el usuario. Muchos dirán porque yo no avise inmediatamente al usuario, ya que descubrí esta información. No lo hice por varios razones:

- Quería estar seguro que solo la información de la cuenta de Microsoft había sido descubierta. Muchas personas conectan otras cuentas para dar soporte a una función no disponible en la cuenta principal, entonces eso lo que hace es aumentar más la posibilidad que haya más información no descubierta que debe ser descubierta para el bien del usuario cuando llega el momento de informar

- Cuando hablamos de datos, existen varios tipos de datos como información de identificación personal, información de salud protegida, información financiera, información pública, metadatos, información confidencial no relacionado con las informaciones mencionadas anteriores, y datos de registro como de un sistema informático. Quería estar seguro que informacion yo había descubierto, para poder informar al usuario correctamente, ya que todo tipo de datos deber ser manejado de la manera en cuanto valor tiene el dato, y los riesgos si los datos son filtrados. Esto es algo normal que practica la gente en mi profesión. ¿Cuánto riesgo existe si uno de los datos mencionados se filtra en la red? Ese fue mi estilo de investigación, entonces quise tomar el tiempo para verificar si hubo más de una persona/cuenta afectada

- Y por último, era lo correcto de hacer. Qué hubiese pasado si yo le había entregado el celular así a mi tío con esa información de la cuenta, y alguien robara el celular o mi tío lo deja perder y alguien se lo encuentra? Que pasaria si el celular tenía una clave pero igual manera un ladrón en el momento del robo le dice a mi tío que le de la clave? Ese ladrón con el mismo esfuerzo de robarle a alguien, puede investigar qué datos tiene el celular, y ahí encontrar lo que yo mismo descubrí, y de ahí extorsionar el usuario anterior

Estas razones lo pensé seriamente, porque no solo es ético, sino también una responsabilidad inmensa de dejar una buena imagen a los demás personas, más cuando se habla de algo de valor, nuestra privacidad de datos digitales, que crea una huella digital en todo.

Las Acciones Hablan Más Que Las Palabras

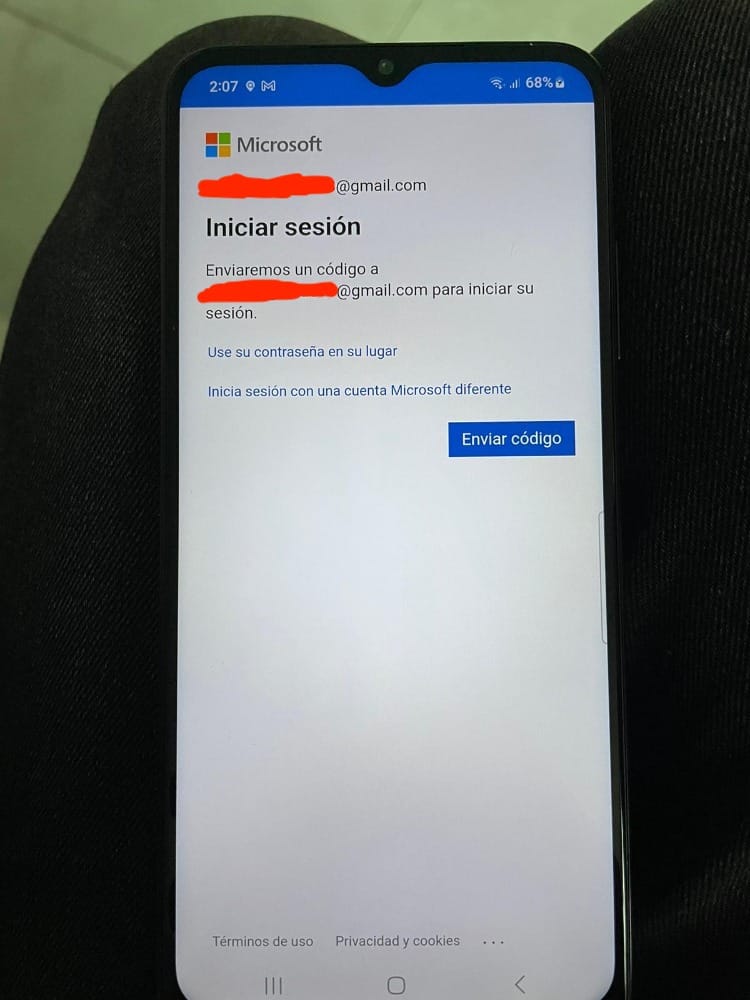

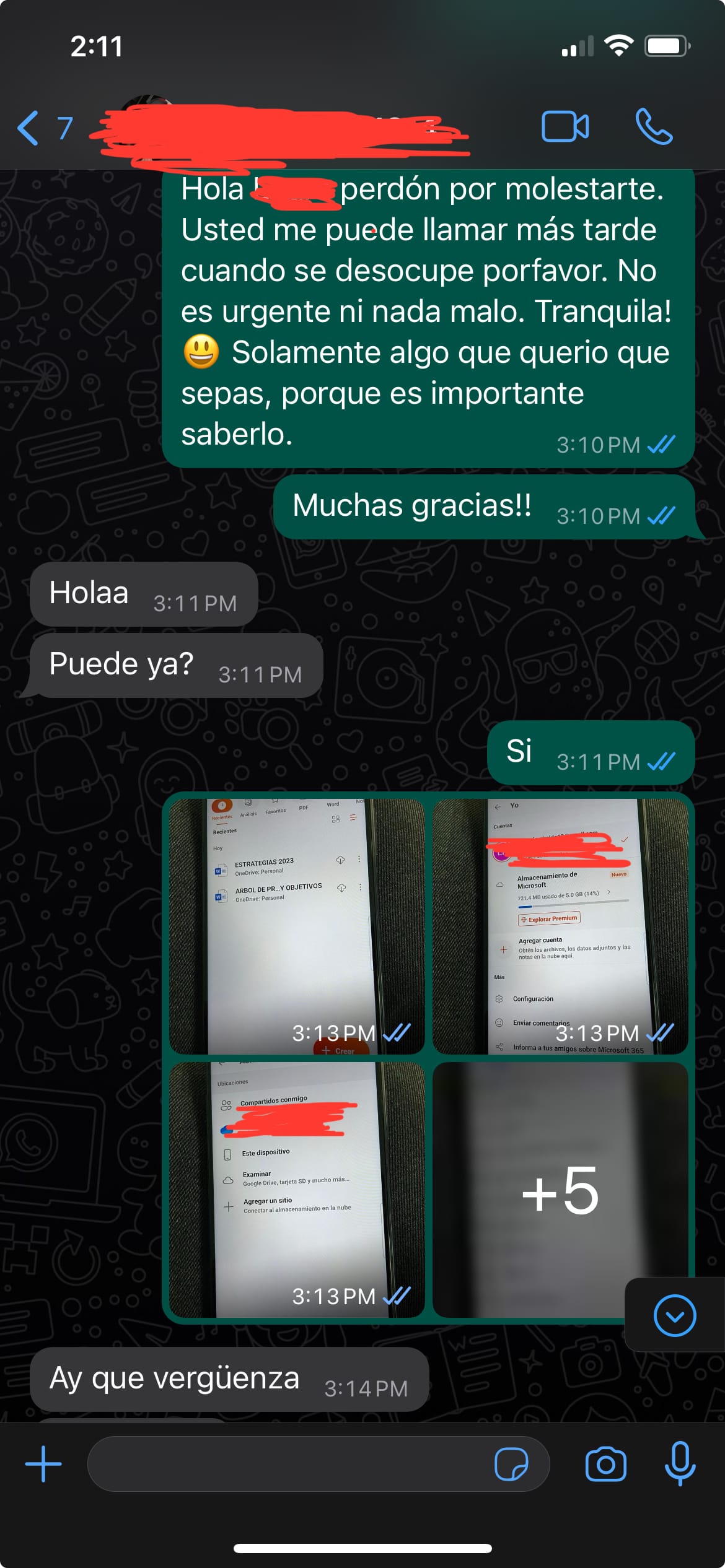

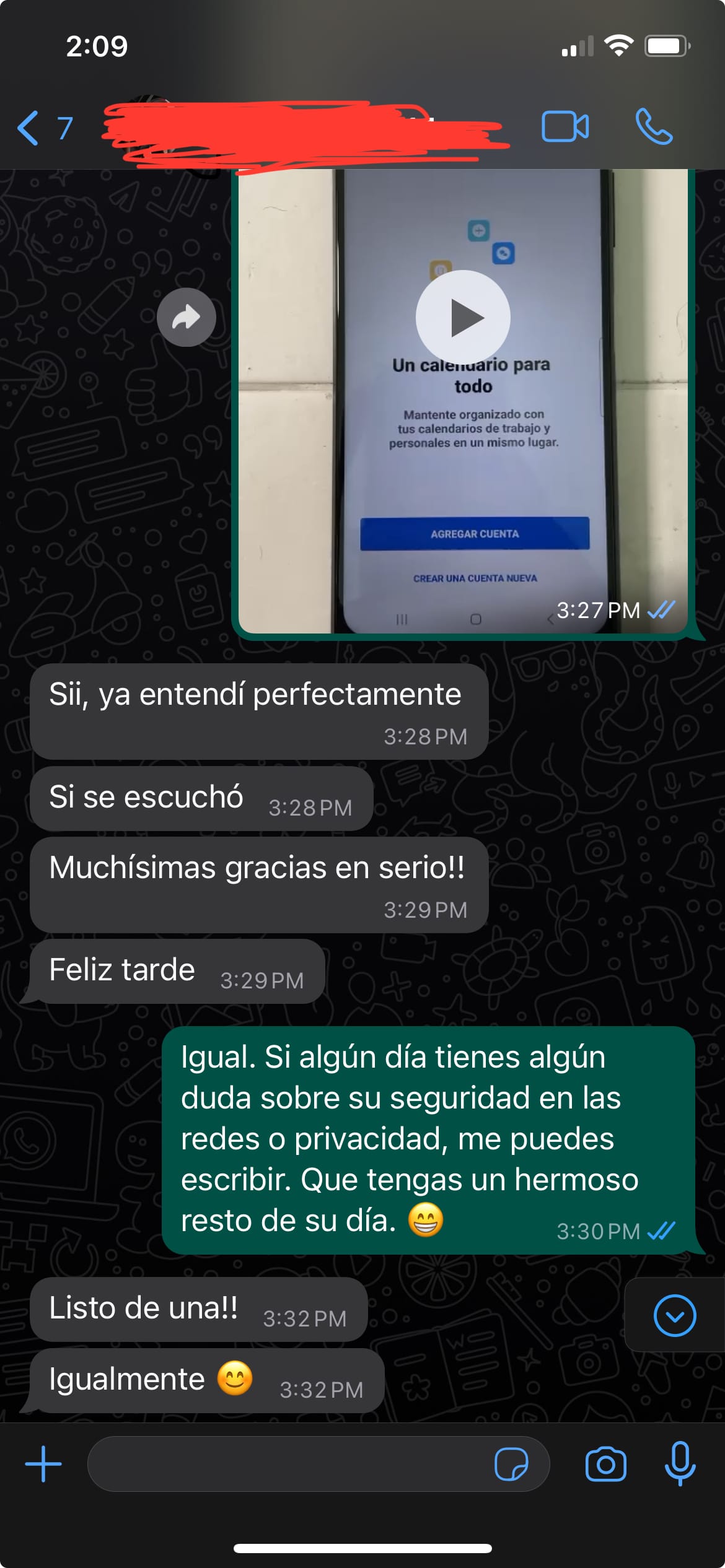

Al finalizar la investigación, contacte a la muchacha y le explique todo. Abajo fue la conversación.

También hice un video explicando que la cuenta había sido cerrada.

Ella fue muy cordial conmigo, y estaba sorprendida ya que ella me dijo que su hermano había borrado todo del celular. Pero como pudimos ver, ese no fue el caso. Lo que podemos aprender de aquí es que en cualquier dispositivo, siempre se debe verificar que hayas cerrado todas sus sesiones de sus cuentas. Por ejemplo, en su cuenta de Microsoft puedes verificar todos sus dispositivos conectados a su cuenta al ir a este enlace. También puedes ver su actividad reciente como ingresos a su cuenta al ir a este enlace. Aquí usted puede ver si hay alguna actividad sospechosa, o algún dispositivo que usted ya no quiere que sea relacionada con su cuenta de Microsoft. Por Favor déjame saber si esos enlaces no te sirven, ya que están en inglés, pero su navegador debe traducir la página correctamente al cargar. Estos mismos pasos lo debes practicar con todas tus otras cuentas. El proceso debe ser el mismo. La seguridad honesta viene de la persona, y si esa persona no es honesta con uno mismo, ¡mucho menos va a ser honesto con los demás! Déjame saber si hay algún detalle que no entendiste bien, para que podamos hablar. Me puedes contactar llenando la forma de contacto aqui. Espero que hayas disfrutado esta publicación, y recuerde que a través de la educación, podemos fortalecer nuestra postura de seguridad entre todos! 🛡️🙂